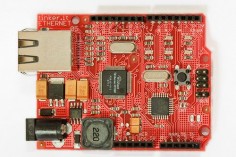

Powstał oficjalny standard Otwartego Sprzętu

14 lipca 2010, 15:55Open Source Software to pojęcie znane już niemal każdemu, niemal każdy też korzysta z jego dobrodziejstw. Jednak idea Open Source Hardware wciąż jest mało znana, a przecież jej potencjał będzie zapewne równie silny, zwłaszcza wsparty powszechnym standardem.

Smartfon pomoże diagnozować nowotwór

24 lutego 2011, 17:13W Stanach Zjednoczonych powstaje urządzenie, które we współpracy ze smartfonem jest w stanie w ciągu godziny stwierdzić, czy podejrzany guz w organizmie to zmiana łagodna czy złośliwa.

Gry z OnLive na smartfonach i tabletach

9 grudnia 2011, 07:00Firma OnLive, która oferuje online'owe gry dla pecetów, postanowiła podbić rynek smartfonów i tabletów. Mieszkańcy USA i Wielkiej Brytanii mogą pobrać z witryny OnLive bezpłatną aplikację, dzięki czemu będą mogli korzystać z usług firmy.

Motorola Solutions kupi Psiona

19 czerwca 2012, 11:50Motorola Solutions kupi firmę Psion, wynalazcę urządzeń PDA i twórcę systemu Symbian. Wartość transakcji, która zakończy istnienie Psion jako niezależnego podmiotu, to 200 milionów dolarów.

Analizują nowotwory jak zdjęcia kosmosu

21 lutego 2013, 11:44Brytyjscy naukowcy zastosowali techniki astronomiczne do wyszukiwania odległych obiektów, np. galaktyk, do identyfikowania biomarkerów sygnalizujących agresywność nowotworu. Uzyskane wyniki sugerują, że prawdopodobnie kiedyś subtelne różnice w barwieniu histochemicznym będą analizować komputery.

Diagnoza z Twittera

18 lutego 2014, 14:24Zdaniem naukowców z Microsoft Research, analiza wpisów na Twitterze pozwala przewidzieć, u której kobiety pojawi się... depresja poporodowa. Eksperci odkryli, że badając język wpisów można wyłowić osoby podatne na tę przypadłość. Co ciekawe, analizowane wpisy wcale nie muszą dotyczyć ciąży czy dziecka

Wielka afera z Microsoftem w tle

2 października 2014, 13:11Microsoft został wmieszany w jedną z największych afer korupcyjnych w Rumunii. Miejscowe władze antykorupcyjne prowadzą śledztwo w sprawie odsprzedawania po zawyżonych cenach systemu Windows licencjonowanego dla szkół. W tej chwili Microsoft nie jest podejrzany w sprawie

Microsoft rozwija HoloLens

21 maja 2015, 11:27Microsoft rozwija swoje HoloLens tak, by zapewnić użytkownikowi jak najbardziej realistyczne doświadczenia. Uczestnicy LDV Vision Summit mogli zapoznać się z czymś, co Microsoft nazywa „wideohologramami”. Osoba zaopatrzona w HoloLens może na przykład oglądać akrobatę wykonującego w jej pokoju ewolucję czy swoje dziecko, gdy stawiało pierwsze kroki. Może chodzić wokół akrobaty czy dziecka i oglądać obraz pod różnym kątem.

Pierwsza rakieta wielokrotnego użytku

26 stycznia 2016, 10:11Blue Origin stała się pierwszą firmą, która po raz drugi wykorzystała tę samą rakietę. Przed dwoma miesiącami przedsiębiorstwo wystrzeliło satelity, a pierwszy człon jej rakiety bezpiecznie wylądował na Ziemi. Teraz człon te został użyty podczas kolejnego startu.

Google odcina się od współpracy z Eyeo

15 września 2016, 08:25Google oświadczyło, że nie ma nic wspólnego z platformą Acceptable Ads firmy Eyeo. Wczoraj, podczas premiery Acceptable Ads Platform, Eyeo twierdziło, że korzysta z technologii Google'a i AppNexus.